近年、インターネットの普及とともに、サイバー攻撃が急速に高度化しています。

その中でも、特定の組織やインフラを狙ったサイバーテロ攻撃の増加が懸念されています。

これらの攻撃は、国家や犯罪組織、ハクティビスト集団によって行われることが多く、社会や経済に深刻な影響を与えています。

特に、DRDoS(Distributed Reflection Denial-of-Service)攻撃は、サイバーテロの手段として頻繁に使用されており、その規模と影響は年々拡大しています。

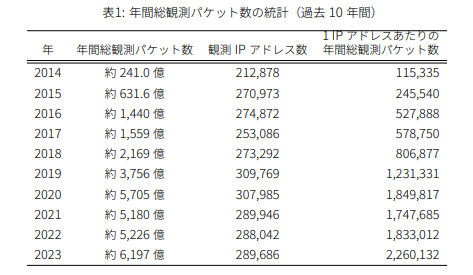

引用元:csl.nict.go.jp/report/NICTER_report_2023.pdf

過去10年間におけるDRDoS攻撃の規模は、インターネット全体のトラフィック量とともに急激に拡大していることが観測されています。

データによると、2023年の年間総観測パケット数は約6,197億件に達し、2014年の約241億件と比較して26倍以上に増加しました。

この急激な増加は、インターネット接続機器の普及や、脆弱なデバイスの悪用が攻撃に利用されるケースが増えたことを反映しています。

さらに、観測されたIPアドレス数も2014年の約21万件から2023年には約28万件へと増加しており、ネットワーク全体での攻撃対象が広がっていることが示されています。

特に注目すべきは、1つのIPアドレスあたりの年間総観測パケット数が年々増加している点です。

2014年には約11万5千件であったこの数値は、2023年には約226万件にまで達し、単一のターゲットに対する攻撃の集中度が格段に高まっています。

このような増加の背景には、以下の要因が挙げられます。

- IoTデバイスの急増

家庭や企業で使用されるIoTデバイスが増加し、これらの脆弱性を悪用する攻撃が増えています。 - 攻撃手法の高度化

DNSやNTPなどのプロトコルを利用した反射・増幅攻撃がより効率的になり、攻撃規模を拡大しています。 - DDoS-for-Hireサービスの普及

専門的な知識がなくても攻撃を実行できるサービスが一般化し、攻撃のハードルが低下しています。

これらの統計は、DRDoS攻撃が進化を続ける中で、セキュリティ対策がいかに重要であるかを示しています。

企業や組織は、ネットワーク監視ツールやクラウドベースのDDoS緩和サービスの導入を検討し、最新の脅威に対応する必要があります。

本データを基に、次のセクションでは具体的な防御策について詳しく解説します。

目次

DRDoS(でぃーあーるどす)攻撃の基本とは?

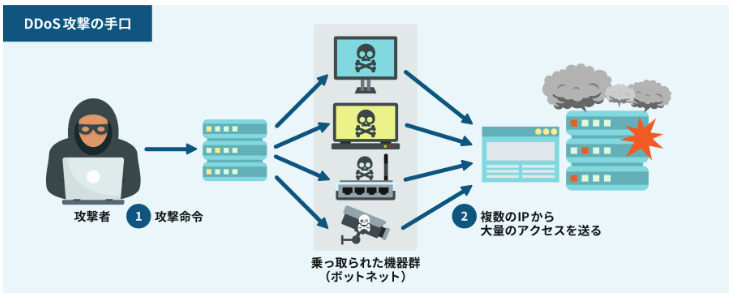

引用元:www.shadan-kun.com/waf_websecurity/ddos_attack/

DRDoS(でぃーあーるどす)攻撃の基本は、攻撃者がインターネット上の脆弱なデバイスやサーバーを「反射」役として利用し、増幅されたトラフィックをターゲットに送りつけることでサービスを妨害する手法にあります。

この攻撃は、攻撃者が直接ターゲットに接触するのではなく、第三者のリソースを介して行われる点が特徴です。そのため、攻撃者の特定が非常に困難であり、被害規模も大きくなる傾向があります。

具体的には、DNS(Domain Name System)やNTP(Network Time Protocol)などのプロトコルを利用したリクエストが小さなデータ量で送信され、受けたサーバーが数十倍から数百倍に増幅されたレスポンスを返します。

この増幅されたレスポンスがターゲットのシステムに集中し、過剰な負荷をかけることで、ターゲットのサービスをダウンさせることが目的です。

この手法は、インターネット上に広がる脆弱なデバイスの多さを利用したもので、特にIoT(Internet of Things)機器やオープンリゾルバーといった管理が行き届いていないリソースが悪用されることが一般的です。

DRDoS攻撃の仕組み

DRDoS(でぃーあーるどす)攻撃とは、分散リフレクション型DoS攻撃を指し、インターネットの脆弱性を利用して特定のターゲットを攻撃するサイバー攻撃の一種です。

攻撃者は、大量のリクエストを「反射(リフレクション)」させるため、オープンサーバーや脆弱なデバイスを利用します。

これにより、ターゲットに対して増幅されたトラフィックが集中し、システムの停止や遅延を引き起こします。

具体的には、DNS(Domain Name System)やNTP(Network Time Protocol)といったプロトコルを悪用することが一般的です。

攻撃者は小規模なリクエストを送信し、それが大規模なレスポンスとしてターゲットに送り込まれる仕組みを利用します。この手法により、攻撃規模を効率的に拡大することが可能です。

DDoS攻撃とDoS攻撃の違い

- 攻撃の規模

- DoS攻撃:単一のシステムやデバイスからリクエストを送信し、ターゲットのシステムを停止させる攻撃。比較的小規模で、影響範囲は限定的。

- DDoS攻撃:分散型で、多数のデバイスやボットネットを利用して攻撃を実行。大規模なトラフィックを生成し、広範な被害を引き起こします。

- 攻撃の手法

- DoS攻撃:特定のアプリケーションやサービスを直接攻撃するシンプルな手法が一般的。

- DDoS攻撃:複数の攻撃元を利用した複雑な手法で、標的に対する負荷を増大させる。

- 追跡の難易度

- DoS攻撃:攻撃元が単一のため、特定や追跡が比較的容易。

- DDoS攻撃:攻撃元が分散しているため、攻撃者の特定や追跡が困難であり、防御も難しい。

- 影響範囲

- DoS攻撃:単一のサービスやネットワークへの影響が中心。

- DDoS攻撃:大規模なインフラやネットワーク全体に影響を及ぼす可能性があります。

これらの違いを理解することは、適切な防御策を講じるために非常に重要です。

特に、DRDoSのような高度な攻撃では、分散性と増幅性が組み合わさり、従来のDDoS攻撃を超える脅威となっています。

DRDoS攻撃の増加傾向とその背景

DRDoS攻撃は、その規模と頻度が増加するだけでなく、攻撃のタイミングや影響力を高めるための戦略的要素も進化しています。

特に年末年始や長期休暇中は、多くの企業でセキュリティ担当者が不在、または対応が遅れる傾向があり、攻撃者にとって絶好の機会となっています。

この時期に実行される攻撃は、企業に対する経済的・社会的ダメージを最大化することを目的としています。

上場企業が標的となった場合、その影響はさらに深刻です。

攻撃者は、企業のオンラインサービスを停止させるだけでなく、その混乱を利用して株価を下げる行為を狙うことがあります。

たとえば、サービス停止が長期化すれば顧客や投資家の信頼が低下し、売上減少やブランドイメージの悪化につながります。

結果として、株式市場では企業の株価が下落し、その影響が投資家や関連企業にも波及する可能性があります。

攻撃者の中には、こうした株価操作を目的として攻撃を行い、不正な利益を得ようとする者も存在します。

さらに、長期休暇中の攻撃は被害が表面化するまで時間がかかることが多く、対応の遅れが被害を拡大させる要因となります。

例えば、ネットワークの過負荷状態が解消されるまでに数日を要する場合、企業は顧客対応や復旧作業に追われるだけでなく、信頼回復のための追加コストを負担する必要があります。

このようなリスクを軽減するためには、長期休暇中にも対応可能なセキュリティ体制を整えることが重要です。

たとえば、クラウドベースのDDoS対策サービスを活用し、異常なトラフィックをリアルタイムで監視・制御する仕組みを導入することが有効です。

また、株価操作を防ぐため、攻撃が発生した場合には迅速かつ透明性のある情報公開が求められます。

近年の事例から見る現状

近年、サイバー攻撃の手法はますます巧妙化・多様化しており、特にDRDoS(でぃーあーるどす)攻撃が深刻な脅威として注目を集めています。

この攻撃は、従来のDDoS攻撃と比較して、反射元となるサーバーやIoT機器を利用することで、攻撃の規模と効果を飛躍的に高める特徴があります。

その結果、ターゲットに対する被害はより甚大になり、企業やインフラへの影響が大きくなっています。

例えば、

Google

Googleのクラウドサービスは、2023年にも世界最大級のDDoS攻撃を受けたと報告されています。

この攻撃では、46百万リクエスト/秒(RPS)という過去最大規模のトラフィックが観測されました。

この攻撃は、Google Cloud Armorが検知・緩和しましたが、従来をはるかに超える規模で、DDoS攻撃の進化を示しています。

Microsoft Azure

同じく2024年、Microsoft Azureも大規模なDDoS攻撃の標的となりました。

この攻撃は、Azureの防御機能によって緩和されましたが、1.7Tbps規模のトラフィックが発生し、インターネットサービスに重大な影響を及ぼす可能性がありました。

金融機関

米国およびヨーロッパの大手金融機関が、DRDoS攻撃の標的となったことが報告されています。

具体的な企業名は非公開ですが、攻撃はオンラインバンキングシステムや決済プラットフォームを狙ったもので、金融取引の遅延や停止を引き起こしました。

アジアの暗号資産取引所

日本や韓国を含むアジア地域の複数の暗号資産取引所も、DRDoS攻撃のターゲットとなりました。

これらの攻撃では、取引の遅延やプラットフォーム停止が発生し、利用者の信頼に影響を与えました。

また、IoT機器の普及に伴い、脆弱なデバイスが悪用されるケースも増加しています。

これにより、攻撃者が手軽に大規模な攻撃を実行できる環境が整いつつあります。

さらに、攻撃のタイミングにも戦略性が見られるようになっています。

特に年末年始や長期休暇中など、セキュリティ対応が遅れやすい時期を狙うケースが増加傾向にあります。

このような攻撃は、サービスの停止や信頼性の低下といった直接的な影響に加え、株価の下落や顧客離れといった経済的ダメージをもたらすことがあります。

IoT機器を悪用したDRDoS攻撃

IoT(Internet of Things)機器の急速な普及に伴い、これらのデバイスを悪用したDRDoS(Distributed Reflection Denial-of-Service)攻撃が深刻な問題となっています。

IoT機器には、スマート家電、防犯カメラ、ネットワーク対応プリンターなど、さまざまな日常的に使用されるデバイスが含まれます。

これらの多くはセキュリティが不十分なままインターネットに接続されており、攻撃者にとって格好のターゲットとなっています。

DRDoS攻撃では、攻撃者が脆弱なIoT機器に偽のリクエストを送信し、そのレスポンスをターゲットに送りつける「反射(リフレクション)」の仕組みが悪用されます。

さらに、レスポンスデータを増幅する「アンプ(増幅)」の手法が組み合わされることで、小規模なリクエストから数十倍、数百倍に膨れ上がったトラフィックが生成されます。

これにより、ターゲットのシステムは過負荷状態に陥り、サービスが停止します。

特に「Miraiボットネット」は、IoT機器を悪用した攻撃の代表的な例として知られています。

この攻撃では、数千から数百万台の脆弱なIoT機器をボットネットに感染させ、大規模なDDoS攻撃を実行しました。

この手法により、主要なインターネットサービスやプラットフォームが一時的に停止するなど、甚大な被害をもたらしました。

IoT機器を利用したDRDoS攻撃は、個人や企業だけでなく、インターネット全体に影響を与える可能性があります。

これを防ぐには、デバイスのパスワード管理やファームウェアの更新、ネットワーク分離といった基本的なセキュリティ対策が不可欠です。

IoT機器の脆弱性と攻撃手法

IoT(Internet of Things)機器は、スマート家電、防犯カメラ、ネットワーク対応プリンターなど、日常的に利用されるインターネット接続デバイスを指します。

これらのデバイスは多くの場合、セキュリティ対策が十分でなく、攻撃者にとって格好のターゲットとなっています。

DRDoS攻撃におけるIoT機器の役割は、「反射(リフレクション)」と「増幅(アンプ)」です。攻撃者は、脆弱なIoT機器に偽のリクエストを送り、デバイスが自動的にレスポンスを返す仕組みを悪用します。

この際、ターゲットのIPアドレスを偽装することで、IoT機器が大量のレスポンスを標的に送りつける形となります。

【実例】Miraiボットネット

IoT機器を悪用した代表的なDRDoS攻撃として、「Miraiボットネット」が挙げられます。

Miraiは、脆弱なIoTデバイスを感染させてボットネットを形成し、大規模なDRDoS攻撃を実行しました。

2016年の攻撃では、インターネットインフラ企業Dynが標的となり、AmazonやNetflix、Twitterといった大手ウェブサービスが一時的に停止する事態が発生しました。

IoTを利用した攻撃の特徴

- 膨大な数のデバイス

IoT機器の数は全世界で数十億台にのぼり、その一部が脆弱であるため、攻撃のリソースとして利用されています。 - 管理の難しさ

デフォルトのパスワードがそのまま使用されていたり、ファームウェアの更新がされていないケースが多く、攻撃者に利用されやすい状況です。 - 匿名性の向上

IoT機器を利用することで、攻撃者の実際のIPアドレスを隠すことが容易になり、追跡が困難になります。

DRDoS攻撃の影響

DRDoS攻撃は、インターネット上で日々進化を遂げる脅威であり、その影響は多岐にわたります。

単なるサービス停止に留まらず、経済的損失や社会的影響を引き起こす大規模な問題へと発展するケースが増えています。

この攻撃の本質は、ターゲットに大量のトラフィックを送り込むことで、システムやネットワークに過剰な負荷をかけ、正常な運用を妨害することにあります。

まず最も直接的な影響として、サービスの停止が挙げられます。

DRDoS攻撃により、企業のウェブサイトやオンラインサービスが利用不能となり、顧客の不満を招きます。

これが長時間続くと、顧客離れやブランドイメージの低下といった二次的な被害にもつながります。

特にECサイトや金融機関では、サービス停止が直接的な売上減少を引き起こし、競争力の低下を招く可能性があります。

また、上場企業が攻撃を受けた場合には、株価の下落といった経済的な影響も避けられません。

攻撃によるシステム障害や顧客データ流出の懸念が広がることで、投資家の信頼が揺らぎ、資金調達の困難や株式価値の低下につながるケースがあります。

さらに、社会全体に与える影響も見過ごせません。

DRDoS攻撃がインフラストラクチャや公共サービスを標的にした場合、地域や国全体に影響を及ぼす可能性があります。

例えば、交通管理システムや電力供給ネットワークが攻撃を受ければ、社会の基盤が脅かされる事態に発展します。

このように、DRDoS攻撃は、ターゲットだけでなくその周囲の広範なエコシステムに対しても深刻な影響を及ぼすのです。

DRDoS攻撃がもたらす被害

- システム停止

サービスが一時的に利用不能となり、業務に支障をきたします。 - 経済的損失

顧客がサービスを利用できないことで、売上減少や契約キャンセルのリスクが生じます。 - ブランドイメージの低下

長時間のサービス停止は、顧客からの信頼低下を招き、長期的なビジネスの損失につながります。

DRDoS攻撃への防御策

DRDoS(Distributed Reflection Denial-of-Service)攻撃への防御策は、被害を最小限に抑えるだけでなく、攻撃の発生を未然に防ぐためにも不可欠です。

この攻撃は、インターネット上の脆弱なデバイスやサービスを悪用し、ターゲットに対して膨大なトラフィックを送りつけることでサービスを停止させるものです。

そのため、防御策は攻撃者に利用される可能性のあるデバイスの管理と、ネットワーク全体のセキュリティ強化に焦点を当てる必要があります。

まず第一に、IoT(Internet of Things)機器のセキュリティを強化することが重要です。

デフォルトパスワードを変更し、強力なパスワードを設定することで、攻撃者がデバイスを悪用する可能性を減らすことができます。

また、定期的にファームウェアを更新し、既知の脆弱性を解消することも不可欠です。

IoT機器を専用のネットワークに分離することで、攻撃時の被害を最小限に抑えることも効果的です。

さらに、ネットワーク全体の監視とトラフィック管理を強化することが求められます。

異常なトラフィックを早期に検知するための監視システムや侵入防止システム(IPS)の導入は、攻撃の兆候を見逃さないための重要な手段です。

また、クラウドベースのDDoS緩和サービスを利用することで、異常なトラフィックを分散させ、ターゲットへの負荷を軽減することができます。

もう一つの重要なポイントは、組織全体でのセキュリティ意識の向上です。

従業員に対するセキュリティトレーニングを定期的に実施し、不審なメールや行動に注意を払うよう啓発することが、攻撃の成功率を低下させる効果があります。

これらの対策を包括的に実施することで、DRDoS攻撃のリスクを大幅に軽減できます。

攻撃を防ぐための具体的な方法

- IoT機器のセキュリティ強化

- デフォルトのパスワードを変更し、強力なパスワードを設定する。

- 定期的にファームウェアを更新し、最新のセキュリティパッチを適用する。

- ネットワークセキュリティの向上

- IoTデバイス専用のネットワークを構築し、他のシステムから分離する。

- ファイアウォールや侵入防止システム(IPS)を活用し、不審な通信を遮断する。

- トラフィック監視ツールの導入

- 異常なトラフィックを早期に検知できるシステムを導入し、攻撃発生時に迅速に対応する。

- クラウドベースのDDoS対策サービス

- クラウドベースのセキュリティサービスを利用し、異常なトラフィックを分散させてシステムへの負荷を軽減します。

サイバー攻撃発生時の相談窓口

もしDRDoS攻撃や他のサイバー攻撃を受けた場合には、迅速な相談と対応が重要です。

日本では以下の窓口が用意されています。

- 警察庁 サイバー犯罪対策相談窓口

サイバー攻撃や被害に関する相談を受け付けています。全国の相談窓口一覧やオンライン相談フォームが用意されています。 詳細は警察庁公式サイトをご確認ください。 - JPCERT/CC(日本コンピュータ緊急対応センター)

サイバーセキュリティに関する緊急対応を提供し、攻撃情報の共有や被害拡大の防止に寄与しています。 - IPA(情報処理推進機構)セキュリティセンター

サイバーセキュリティに関する情報提供や被害相談を行っています。

これらの機関に相談することで、適切なアドバイスや被害拡大防止のための支援を受けることが可能です。特に、早期の通報は攻撃者特定やさらなる被害防止に繋がります。

まとめ

DRDoS(Distributed Reflection Denial-of-Service)攻撃は、サイバー攻撃の中でも特に巧妙で破壊的な手法として、インターネットの進化とともに脅威を増しています。

その仕組みは、反射と増幅という特性を活かし、大量のトラフィックを標的に送り込むことで、サービスを停止させるものです。

特にIoT機器の普及に伴い、セキュリティが不十分なデバイスが悪用されるケースが増加し、攻撃の規模や影響が拡大しています。

DRDoS攻撃は、単にシステムの負荷を増大させるだけでなく、企業のブランドイメージを損ない、経済的な損害をもたらす点で深刻です。

さらに、公共インフラや上場企業が攻撃対象となることで、社会全体や市場にも広範な影響を及ぼします。

このような状況を踏まえると、個々の企業や組織だけでなく、業界全体での対策が求められています。

防御策としては、IoT機器のセキュリティ強化やネットワーク監視の徹底、DDoS緩和サービスの導入が挙げられます。

また、攻撃が発生した場合には迅速な対応が鍵となります。日本では、警察庁やJPCERT/CC、IPAなどが相談窓口を設けており、早期の通報が被害の拡大を防ぐために重要です。

インターネット環境が日々進化する中で、サイバー攻撃のリスクも同様に進化しています。

今回の記事で紹介したDRDoS攻撃の概要や影響、防御策を基に、組織全体でサイバーセキュリティ対策を見直し、実行に移すことが重要です。

セキュリティへの投資はリスクを軽減するだけでなく、安心してサービスを提供し続けるための基盤となります。

戦略とは?-300x169.png)